Aby mohl útočník svým malwarem škodit, nebo v dnešní době spíše sbírat informace nebo rovnou krást či vydírat, potřebuje alespoň dočasně jednat skrytě. Ukazuje se přitom, že malware dokáže využít pro své účely velice vhodné místo.

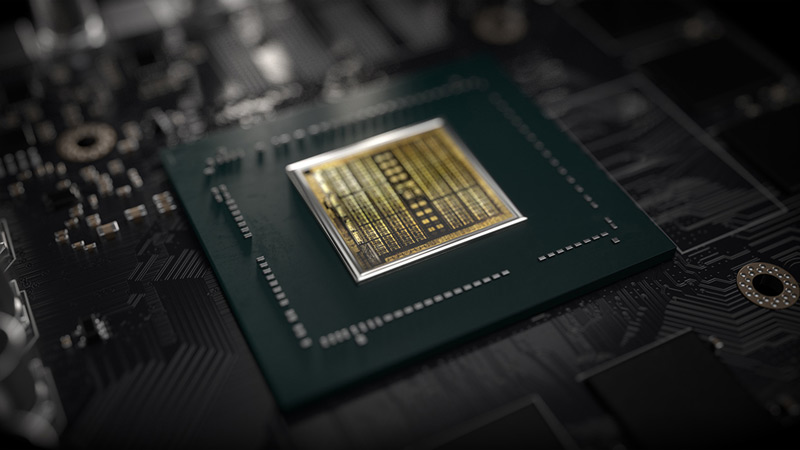

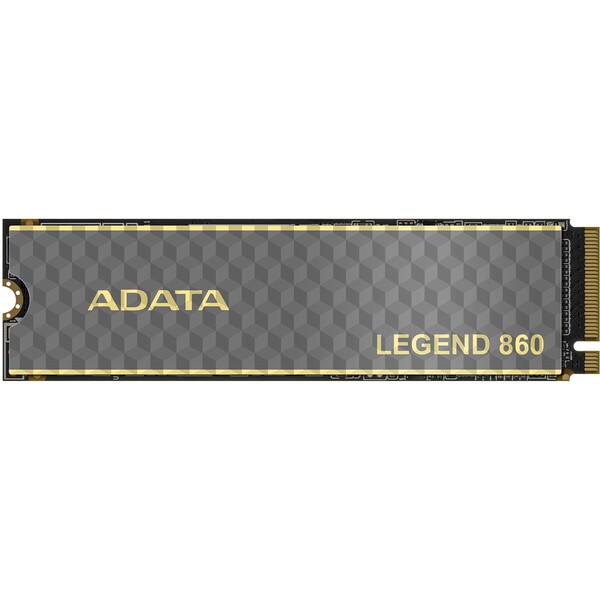

Moderní SSD dnes běžně využívají techniku Over-provisioning, která prostě a jednoduše spočívá v tom, že SSD nedává k dispozici skutečně veškerou svou kapacitu v NAND Flash paměti. Část z ní si nechává v rezervě, aby mohlo lépe rozložit celkovou zátěž z hlediska mazacích a zapisovacích operací, čili jde o techniku pro zajištění delší životnosti SSD, ale také jde v podstatě o buffer, který může pomoci k vyššímu výkonu. Pro malware jde ale bohužel nyní už i o paměť, kde se může skrýt a být mimo dosah antivirového softwaru. A to je problém.

Dle BleepingComputer se takového malware běžnými způsoby v podstatě nelze zbavit, neboť buňky v rámci Over-provisioningu ani nejsou přístupné pro operační systém. Zatím ale nejde o bezprostřední hrozbu, jako spíše o výzkum z Korejské univerzity v Soulu, kde přišli na dva způsoby, jakými by se této vlastnosti SSD dalo zneužít.

V prvním případě jde spíše o způsob, jak se dostat k potenciálně citlivým datům. Zaměřena jsou taková data, která byla v podstatě vymazána, ale v buňkách NAND Flash ve skutečnosti zůstávají, neboť SSD je obvykle nepřepisuje, což by nedělalo dobrotu z hlediska výkonu i výdrže. Útočník se pak k takovým datům může dostat tak, že v rámci firmwaru SSD změní nastavení kapacity paměti vyhrazené pro Over-provisioning (OP), čímž určitý prostor na SSD vyřadí z dohledu mapovací tabulky a data na něm pak jsou k dispozici.

A právě druhý případ se týká vytvoření bezpečného místa pro uložení malwaru, a to prostě tak, že se zvýší velikost prostoru vyhrazeného pro OP, čímž se kód malwaru dostane do části paměti nedosažitelné pro OS. To pak může být maskováno ještě naopak zmenšením prostoru pro OP na druhém SSD.

To vše ale pochopitelně platí pouze za předpokladu, že útočník nejdříve získá k systému potřebný přístup, což je už v prvé řadě velký problém. A co by se dalo proti takovému nebezpečí dělat? Pokud jde o první typ útoku, zde může postačit data čas od času jednoduše znehodnotit, čili přepsat, a to samozřejmě ne nutné celá a v druhém případě zase může jít o systém sledující především to, jak se mění poměry uživatelského a OP prostoru na SSD a v případě nestandardního chování by uživatel dostal možnost prostor v OP zcela přemazat.