Uprostřed tohoto týdne se firma CTS Labs pokusila vhodit do světa PC bombu v podobě zveřejnění 13 chyb v procesorech Ryzen a příslušných čipsetech. Tato bomba ale dopadla i na její nohu a do hledáčku se dostala ona sama.

Firma CTS Labs mluvila o celkem 13 chybách v moderních platformách AMD, jenomže podezřele působí především ona sama stejně jako Viceroy Research, firmička o třech lidech, která předpovídá AMD brzký zánik. Mimochodem, před pouhým týdnem Viceroy Research zaútočila velice podobným stylem i na německý ProSieben. Nyní jde ale opět o CTS Labs, jejíž CTO Ilia Luk Zilberman nabídl vysvětlení ohledně jednání jeho společnosti.

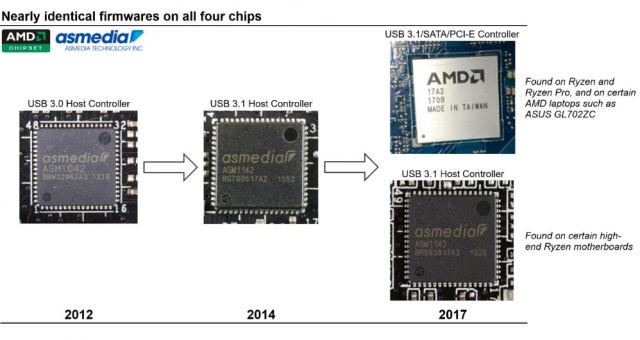

To obsahuje jednak popis procesu zkoumání zmíněných bezpečnostních chyb a pak Zilbermanův osobní pohled na styl jejich zveřejnění. Nejdříve se tak dozvíme o zkoumání zařízení ASM1042, ASM1142 a ASM1143 od ASMedia, které posloužilo jako odrazový můstek ke zkoumání produktů AMD, což je validní, neboť na čipech ASMedia jsou založeny čipsety AMD Promontory. V důsledku tak na těchto čipsetech fungují stejné exploity jako na zmíněných čipech od ASMedia.

Jenomže, jak Extremetech upozorňuje, ASM1042 a ASM1142 jsou také široce využívané kontrolery pro USB na základních deskách pro Intel, a to už dlouhou dobu. Například taková Asus X79-Deluxe pro Ivy Bridge zahrnuje právě ASM1042, který je dle CTS Labs podřadný z hlediska bezpečnosti z hlediska firmwaru i hardwaru. Společnost Intel však ve zprávě CEO firmy CTS Labs (a ani v původní zprávě) vůbec zmíněna není a ta v podstatě neútočí ani na "identifikovaného původce všeho zla", společnost ASMedia, což by bylo v případě platforem Intel vhodnější. Přeci jen čipy ASMedia nejsou v případě Intelu přímo součástí jeho produktů a jde o samostatný křemík integrovaný na deskách. Otázka je, jaký to může či nemůže mít dopad.

Pokud tedy máme brát jako fakt, že ASM1042 a podobné čipy mají zneužitelné chyby v hardwaru, pak by měly být do věci zataženy i miliony základních desek pro procesory Intel prodávané přinejmenším během posledních šesti let. A pokud to snad z nějakého důvodu neplatí, pak by CTS Labs měly vysvětlit proč.

Co se týče stylu zveřejnění oněch chyb, kdy AMD dostalo namísto běžně poskytovaných 30 až 90 dní náskok pouze jednoho dne, ten Zilbermana také obhajuje. Dle něj je to lepší, protože veřejnost pak nutí výrobce ihned reagovat a co nejdříve problém vyřešit. To už jsme slyšeli a je pravda, že CTS Labs nezveřejnily žádné informace, dle nichž by se údajné chyby daly zneužít. Dan Guido z TrailOfBits přitom již potvrdil, že oněch 13 chyb skutečně existuje.

Regardless of the hype around the release, the bugs are real, accurately described in their technical report (which is not public afaik), and their exploit code works.

— Dan Guido (@dguido) 13. března 2018

O tom, zda by se firmám měl před zveřejněním chyb poskytovat náskok, se vedou spory a CTS Labs nejsou ve svém názoru osamoceny. Zilberman se ale ve zbytku zprávy věnuje pouze tomuto tématu a zcela ignoruje další hlasité námitky, které byly vzneseny. Ty se týkaly stylu, v němž byla zpráva zveřejněna a ten se dá bez nadsázky označit za přímo poplašný a neodpovídající povaze celého problému. Je tu i otázka, zda jsou dané chyby v praxi nebezpečné.

I s dvoudenním odstupem tak z celé akce CTS Labs kouká snaha poškodit firmu AMD s možným cílem se obohatit. My zatím ještě čekáme na podrobné vyjádření společnosti AMD, která zatím vydala jen krátké prohlášení.