V poslední době je obvyklé dát exploitům či chybám ovlivňujícím hardware nějaké zvučné jméno. Máme tu tak nové téma Thunderclap, které označuje chybu v rozhraní Thunderbolt 3, jež se může stát vstupní branou do našeho počítače.

Mnohokrát se objevilo varování před zapojováním nalezených paměťových zařízení k počítači, na němž nám opravdu záleží. Nyní toto varování můžeme zopakovat, a to ve spojitosti s rozhraním Thunderbolt 3. Jde tak o moderní Thunderbolt na USB C, což se týká především dražších počítačů, a to se systémy Windows, macOS, Linux nebo i FreeBSD, čili na OS zde nezáleží.

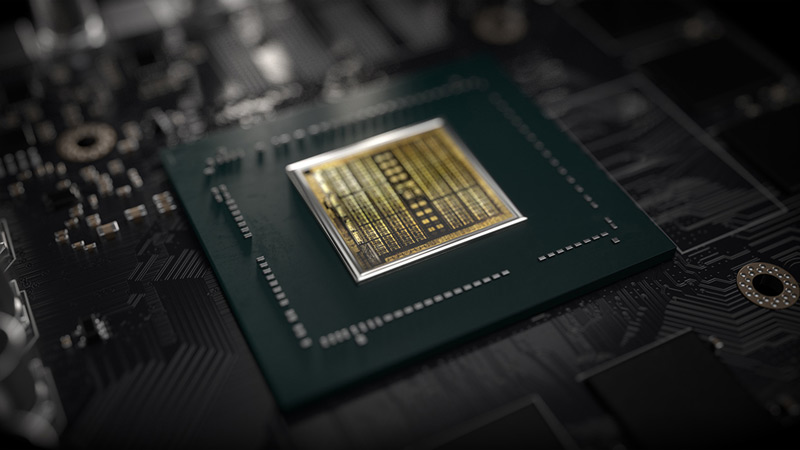

Ve zkratce jde prostě a jen o tom, že Thunderclap umožní získat přímý přístup do hlavní paměti, takže si ji může přečíst s daty naložit dle libosti, jak ukazuje tento diagram. Zjistili to společným výzkumem na University of Cambridge, Rice University a v SRI International, přičemž nejdříve byli varování vývojáři dotčených operačních systémů, než byla práce zveřejněna na NDSS (Network and Distributed System Security) 2019.

Díky Thunderclap dokáže útočník obejít Input-Output Memory Management Units (IOMMU), které právě chrání počítač před útoky využívající DMA (Direct Memory Access), jež tak mohou z počítače vytáhnout různá data nacházející se právě v hlavní systémové paměti, nebo rovnou ovládnout jádro operačního systému, a to během sekund od zapojení škodlivého zařízení. Thunderclap může napadnout všechna PC, která mají ke svým USB C napojeny linky rozhraní PCI Express.

Jako zařízení, před kterým se můžeme obávat, se dá použít v podstatě cokoliv, co si k takovému portu připojíme. Může jít o monitor, projektor nebo zdánlivě pouhý napájecí adaptér. Běžný uživatel pracující na svém domácím počítači se bude jen těžko něčeho takového obávat, jde spíš o hrozbu pro státní instituce a firmy, kterým hrozí třeba průmyslová špionáž.

Firmy Apple, Microsoft a Intel se už také nechaly slyšet, že zapracovaly na řešení a už byly vydány bezpečnostní aktualizace. Samotní výzkumníci uvádějí, že spolehlivé řešení je takové porty prostě zatím nepoužívat, ale opět, k takovým opatřením bude těžko vážně přistupovat každý.