Seznam kapitol

Už i zákazník se spíše malým rozpočtem na pořízení nového PC může uvažovat o tom, že o bude vybaveno pouze elektronickou pamětí. Pak vyvstává mimo jiné také otázka, zda by měl či neměl využít hardwarové šifrování dat, třeba na 1TB Kingstonu KC600.

Kingston KC600 s kapacitou 1 TB je klasické 2,5" SSD s rozhraním SATA 6 Gb/s a přívětivou cenou pod 3500 Kč s daní. Jeho výkon ovšem už dávno není zajímavý, neboť jeho třída už je řadu let omezena použitým rozhraním a dnes už výkon posunují dopředu jiná SSD, a sice z hlediska běžných uživatelů M.2 SSD s rozhraním PCIe, a to nejlépe ve verzi 4.0. Nebudeme ale řešit otázku toho, jak důležitá je pro moderní počítače propustnost SSD a jak výrobci s pomocí SLC cache čarují s jejich specifikacemi. Máme tu jiné téma, a sice levná SSD pro nikterak výjimečné sestavy a nabízené hardwarové šifrování dat.

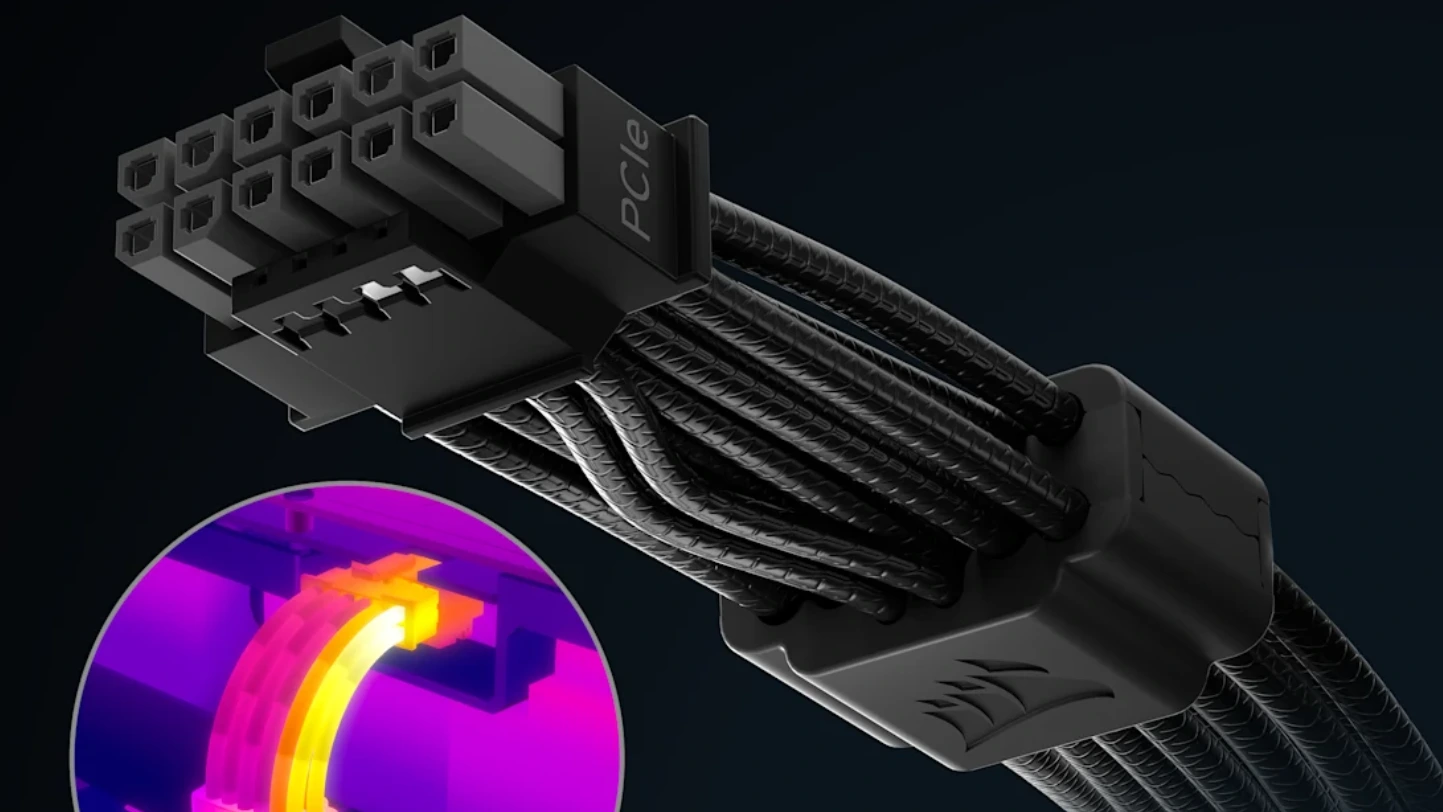

Především je nasnadě otázka, kdo a proč by vůbec měl mít zájem o šifrování svého SSD, a to i ve světle událostí posledního roku, které zmíníme především. Právě v listopadu 2018 se totiž objevila informace, že některé modely SSD mají hardwarové šifrování provedeno tak nešťastně, že není vůbec žádný problém jej obejít.

Šlo konkrétně o SSD Crucial a Samsung, a to produkty MX100, MX200, MX300, 840 EVO, 850 EVO, T4 a T5. Ve zkratce jde o to, že kryptografické klíče v těchto SSD nejsou vůbec vytvořeny z hesla, které použije samotný majitel. Skrz debugovací rozhraní tak lze SSD přimět k tomu, aby akceptovalo jakékoliv heslo a v takovém případě už není problém s využitím univerzálního klíče obsah dešifrovat. Taková SSD navíc využívají stejný klíč pro všechny zašifrované oblasti, v jejichž případě uživateli nabízí použití různých hesel, což je pak v podstatě naprosto zbytečné a jde o chybnou implementaci standardu, v tomto případě TCG Opal.

Jde zatím o první podobný případ, ale ten ukazuje, že s nějakým opravdovým zabezpečením spotřebitelských SSD si výrobci své hlavy zrovna nelámou, což pak nahrává i k rozšiřování přesvědčení, že zadní vrátka jsou zcela běžná věc a rozdíl je jen v tom, kdo k nim má a nemá přístup.

Tím se dostáváme k otázce, proč hardwarové šifrování vůbec používat. Pokud někomu jde o to, aby ukryl data na domácím PC před někým, kdo k němu má běžný přístup, pak k tomu mohou posloužit jen možnosti dané operačním systémem a jeho uživatelskými účty. Šifrovat bychom měli spíše taková data, která by mohla být zcizena a zneužita, takže to asi těžko bude hudební databáze nebo sbírka starých her. Chránit se budeme spíše v případě osobních nebo pracovních dat, v jejichž případě hrozí zneužití a neocenitelné je šifrování samozřejmě třeba i pro zločince, což je ostatně hlavní udávaný důvod, proč státní administrativy řady zemí proti silnému šifrování v rukou běžných občanů bojují.

Z toho všeho ostatně vyplývá, že pokud někdo bude chtít využít šifrování dat na svých úložištích, logicky by měl žádat opravdu bezpečný způsob a ne jen něco, co odolá před pokusy vlezlého člena domácnosti nebo náhodného zlodějíčka. Právě proto je bezchybná implementace bezpečnostních standardů pro hardwarové šifrování disků naprosto základním předpokladem a pokud toto není splněno, nelze se divit tomu, že Microsoft raději jako výchozí způsob šifrování zapíná ten softwarový, ačkoliv je k dispozici i hardwarový.