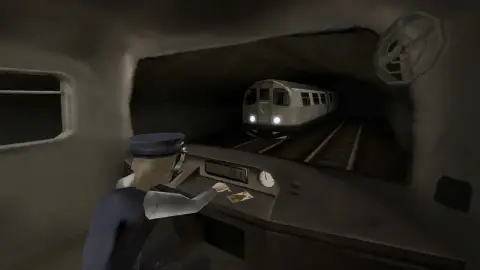

Kvůli americkým službám byl počítačový svět nedávno obohacen o útoky nových ransomwarů a nyní je na řadě jiný způsob, jímž se útočníci snaží s využitím našich počítačů vydělat peníze. Dělají si z nich otrocké systémy těžící kryptoměnu.

Nyní jde o malware organizace NSA, který je známý jako DoublePulsar, jejž útočníci využívají k tomu, aby z napadeného počítače udělali jim sloužící systém pro těžbu Monera. To dnes není tak známé jako třeba Bitcoin či Ethereum a jde o open-source kryptoměnu vytvořenou v dubnu roku 2014.

Není překvapivé, že se útočníci snaží naše počítače využít pro těžbu, však se to přímo nabízí, aby si s využitím virů vytvořili po celém světě farmy, které budou těžit jen pro ně, a to pomocí cizího hardwaru, za jehož spotřebu zaplatí někdo jiný. Můžeme si myslet, že v případě svého ostře sledovaného osobního PC, které denně používáme, si můžeme snadno všimnout, že je něco v nepořádku, ale takové jednak nejsou všechna PC světa a potom daný malware není hloupý, aby se tak snadno prozradil.

Aktuální útoky probíhají tak, že s využitím backdooru DoublePulsar, který útočí s využitím chyby v protokolu SMB (Server Message Block) a dokáže ovládnout samotný kernel systému Windows, se šíří Trojan.DownLoader24.64313, který pak na PC nainstaluje malware Trojan.BtcMine.1259. Ten pak provede pár kontrol, zda má volnou cestu (čili zda už v systému jedna jeho kopie náhodou nepracuje) a pak se nahraje do paměti a aktivuje.

Poté už malware využívá hardwarové prostředky PC k těžbě Monera, přičemž je připraven na 32bitový i 64bitový hardware a OS. Dle Dr. Web, ruského vývojáře antivirového softwaru, malware rozhodně nevyužívá veškeré prostředky pro těžbu, takže počítač nebývá stoprocentně zatížen a software také sleduje spouštěné procesy a pokud si třeba spustíme Správce úloh, abychom se podívali na aktivní procesy, ihned se deaktivuje.

Něčím podobným jsou také již delší dobu ohrožena zařízení Raspberry Pi, na které se zaměřil malware Linux.MulDrop.14, ale ten dokáže napadnout pouze zařízení s nezměněným výchozím heslem. Jde také o nesrovnatelně slabší hardware v porovnání s tím, co nabízejí PC a odhaduje se, že pokud by Mirai využil na 2,5 milionu IoT zařízení k těžbě Bitcoinu, zisk by činil jen 25 centů za den.

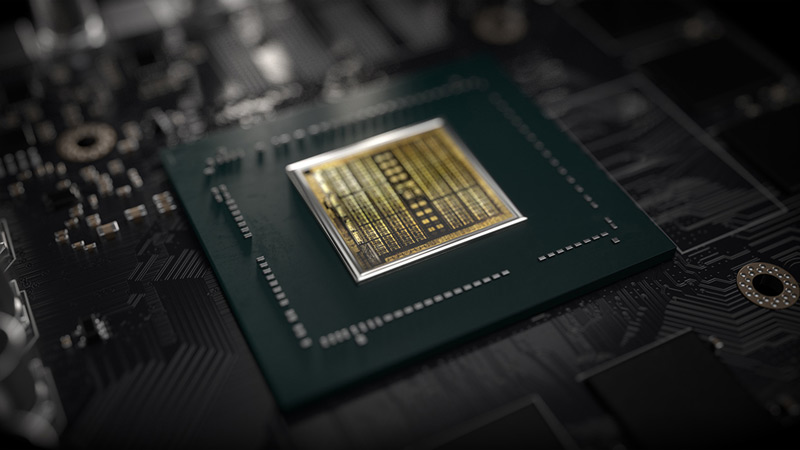

Na PC se ale může využít výkon grafických čipů spíše než procesorů, což z této hrozby činí pro útočníky potenciálně mnohem výdělečnější podnik, a tomu budou přirozeně odpovídat i jejich snahy. Pokud ale máte systém s Windows aktualizovaný, pak se není ze strany DoublePulsar čeho obávat.

Zdroj: HotHardware