AMD vypustilo přehled chyb a exploitů, které aktuálně trápí procesory x86. Jde především o exploity známé jako Meltdown a Spectre a my se tak můžeme podívat na to, co z toho má či nemá ovlivňovat procesory AMD a případně jak.

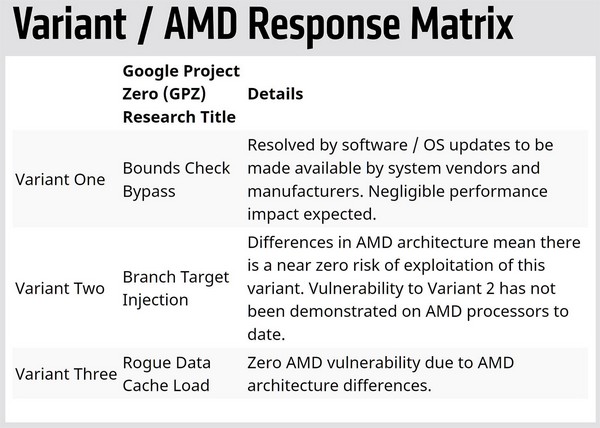

V prvé řadě je třeba si vysvětlit a identifikovat, o co jde. AMD v následující tabulce má zaneseny názvy z Google Project Zero, který mluví o Bounds Check Bypass, Branch Target Injection a Rogue Data Cache Load, stejně jako Microsoft.

Dle toho, co už známe, a další informace to potvrzují, by poslední jmenovaný měl představovat problém Meltdown (označení CVE-2017-5754), který se projevuje právě jen na procesorech Intel. AMD říká, že jeho procesory tento exploit ohrozit nemůže, a to prostě kvůli rozdílům v architektuře.

Pak tu máme Branch Target Injection (CVE-2017-5715), čili Spectre. Zde AMD tvrdí, že i zde jsou rozdíly v architekturách a ty znamenají pro jeho procesory téměř nulové riziko zneužití. Své tvrzení zakládá i na tom, že Spectre se doposud na procesorech AMD neprojevil jako riziko.

Jenomže jako Spectre je ještě označován Bounds Check Bypass (CVE-2017-5753), kde již AMD přiznává, že jeho procesory jsou náchylné a že bude zapotřebí oprava ze strany vývojářů operačního systémů či prostě softwaru. Nicméně předpokládá zanedbatelné dopady na výkon.

V případě procesorů Intel se už ale ukázalo, že softwarové opravy mají dopad na výkon, a nikterak zanedbatelný.

AMD také říká, že tyto informace zakládá na svém podrobném laboratorním testování zkušeným týmem, který má k dispozici neveřejné informace o daných procesorech. I dle těchto zjištění to vypadá, že s novými exploity mají problémy především procesory Intel, ale počkejme si na další informace i o tom, zda jsou opravdu postiženy procesory ARM.